A szimmetrikus rejtjelezésen belül fontos megőrizni a kulcsátadás titkosságát mindkét fél részéről, és a titkosított adatok cseréje csak a kulcs megosztása után kezdődhet. A szimmetrikus titkosító kulcs megosztása a gyakorlatban számos nehézséggel járt, elsősorban a két fél közötti csatorna biztonsága jelentett fejtörést, valamint az elnyújtott kommunikáció.

Az ún. Diffie–Hellman algoritmus új megközelítésbe helyezte a kommunikációs felek közötti kulcsmegosztást, amely nyilvános átviteli csatornán keresztül tette lehetővé a kulcs cseréjét. Ez az algoritmus jelentette a nyilvános kulcsú titkosítás kezdetét, de még mindig szükség volt a résztvevők közötti interaktív lépések megvalósítására. A nyilvános kulcsú titkosítás nagy előnye, hogy nincs szükség a résztvevők közötti interakcióra a titkosított szöveg vagy adat cseréje előtt. A nyilvános kulcsú kriptográfiai rendszer minden résztvevője két kulccsal rendelkezik.

Az egyik kulcsot titkos kulcsnak (private key), a másikat pedig nyilvános kulcsnak (public key) nevezik. A titkos kulcs rejtve marad, a nyilvános kulcs viszont közzé tehető. A két kulcs használata hatással van a biztonsági szintre, a kulcsok elosztására és a felhasználói hitelesítésre. A nyilvános kulcsú kriptográfia sokoldalú, és lehetővé teszi olyan alapvető szolgáltatások, mint a titkos tartalomkezelés és a felhasználói hitelesítés, adathitelesítés megvalósítását..

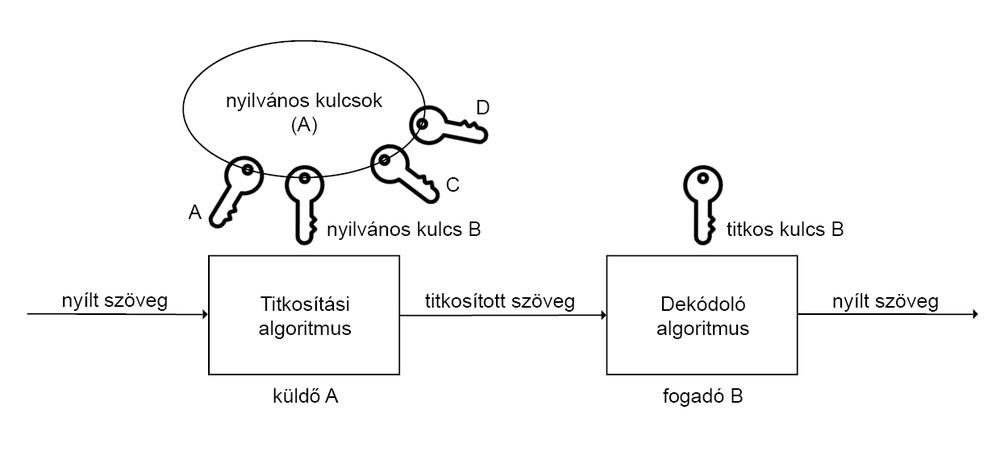

A nyilvános kulcsú titkosítása 6 összetevőből áll:

- nyílt szöveg

- titkosítási algoritmus

- titkos kulcs

- nyilvános kulcs

- titkosított szöveg

- dekódoló algoritmus.

a)

A nyilvános kulcsú titkosítás magában foglalja a titkosítást és az azonosítást is. Mindkét funkció azon a tényen alapul, hogy a kommunikáció összes résztvevőjének birtokában áll a titkos és nyilvános kulcs is. A két különböző kulcs kulcspárt alkot, miközben a titkos kulcsot mindkét fél titokban tartja, míg a nyilvános kulcs minden résztvevő számára hozzáférhető.

A nyilvános kulcsú titkosítás a fogadó fél nyilvános kulcsával megy végbe. Ha például az A küldő titkosított üzenetet (szöveget) akar küldeni a B fogadónak, akkor a rejtjelezéshez a B nyilvános kulcsot használja. A visszafejtés a B titkos kulccsal történik, amit csak a B fogadó fél birtokol.

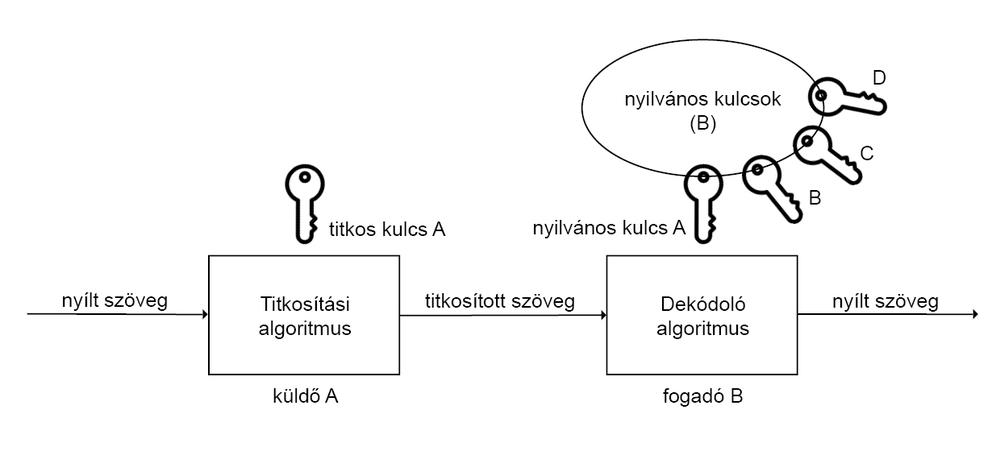

A nyilvános kulcsú rejtjelezésen belüli azonosítás inverz módon (fordítottan) történik. Amennyiben a nyílt szöveget az A küldő titkosítja saját titkos kulcsával, a megfejtés csak az A nyílt kulcs használatával lehetséges, ami azt jelenti, hogy a szöveget az A küldő rejtjelezte.

Meg kell említenünk, hogy az azonosítás nem biztosítja a bizalmas kezelést, azaz a továbbított üzenetek titkosítását. Számos nyilvános kulcsú kriptográfiai algoritmus létezik, amely titkosított üzenetek küldését tette lehetővé, pl. elektronikus üzenetekét (e-mail). Ez jelentette kezdetét a titkosítás tömeges használatának.

A szöveg- és személyazonosítás biztonsága

A rejtjelezésen belüli személyazonosítás alapvető módszere az elektronikus azonosító (eID), amely helyettesíti a meglévő személyazonosító igazolványokat. Ebben az esetben nyilvános kulcsú kriptográfiai alkalmazásról beszélünk.

Ez a személyigazolványok chippel ellátott elektronikus változata, melynek főbb tulajdonságai:

- vizuális személyazonosítás - az elektronikus azonosító kártya birtokosa vizuálisan azonosítható az eID-n látható fénykép alapján.

- az eID-n lévő digitális adatformátum – különleges adatformátum, amely magában foglalja a kártyabirtokos digitális fényképét és a személyes adatokat (különösen a nevet, országot, születési dátumot) tartalmazó eID azonosítási fájlt és az eID-birtokoshoz kapcsolódó egyéb adatokat. Továbbá tartalmazza még a kártyatulajdonos fényképének hash-kódját, valamint a kártyaszámot, a lejárati időt és az elektronikus személyi igazolványt kiadó hatóságot.

- az eID-tulajdonosok azonosítása hitelesítő és ellenőrző folyamatok összessége, amely elektronikus úton és valós időben zajlik.

Az elektronikus azonosító elektronikus aláírás létrehozását is lehetővé teszi, ún. garantált elektronikus aláírás formájában.

Az eID és a kriptográfiai biztonság

Az elektronikus azonosítók alapvető biztonsági követelményei elsősorban az adatok hitelesítésén, az adatok hitelesítési szolgáltatásának biztosításán és az azok lehetséges elutasításának kiküszöbölésén múlnak.

Az eID biztonságos használatának feltételei:

- nyilvános kulcsú titkosítás használata

- a szükséges digitális aláírási eljárások és eszközök használata

- közismert kriptográfiai biztonsági eljárások létrehozása

Az elektronikus azonosítók azonban nem teszik lehetővé az eID adatok titkosítását, valamint megfejtését.

Azonosító kártya

Az elektronikus chippel ellátott elektronikus azonosító kártya (eID) személyi igazolványként is szolgálhat a lakosság számára. Szlovákiában az eID 2013 óta érhető el. Az azonosító chipen találhatók a személyes adatok, a minősített elektronikus aláírás, az eID használatát titkosító tanúsítványok, és egyéb adatok.

Az elektronikus chip újabb tárlatokat nyitott meg a személyi igazolvány elektronikus használata terén az internet segítségével, és egyben a minősített elektronikus aláírás létrehozásának eszközévé is vált.

Az eID azonosítók biztonsága számos intézkedés révén érhető el. Ez főleg a személyi azonosító szám (PIN), amely az elektronikus személyazonosító igazolvánnyal együtt az egyén azonosítására szolgál más természetes vagy jogi személy előtt.

A PIN kód 6 számjegyből áll, amelyet a személyi igazolvány igénylésénél adhat meg az állampolgár.

Az e-Személyi hiányosságai

2017-ben fény derült az azonosítók néhány hiányosságára, amelyek közül a legszámottevőbb az Infineon chipek által generált RSA kulcsokat érintette (az RSA a nyilvános kulcsú rejtjelezésen alapul). A hiányosságokra a Masaryk Egyetem kutatói mutattak rá.

A generált RSA kulcsok titkos kulcsa feltörhető. Az a személy, aki képes lenne megfejteni a titkos kódot, hozzáférne az e-Személyin tárolt aláíráshoz, és az igazolvány birtokosának tudta nélkül írhatna alá dokumentumokat.

Négy országban használnak Infineon chipeket, köztük Szlovákiában és Észtországban is. A személyi igazolványokon kívül a TPM titkosítási modulokkal rendelkező biztonságos számítógépek tulajdonosai is érintettek (a TPM modulokat például a védett rendszerekbe történő belépésnél használják). Az 1.2. verziójú technológiát a Window's BitLocker-ben is használják a merevlemezek titkosítására.

forrás:

https://www.zive.sk/clanok/128202/slovenske-obcianske-preukazy-vazna-bezpecnostna-chyba/ https://androidportal.zoznam.sk/2017/10/slovaci-pozor-obcianske-preukazy-bezpecnostnu-chybu/

Ne maradjon le a hasonló cikkekről!

Önnek is tetszenek cikkeink? Ne maradjon le egyről sem! Nem kerül erőfeszítésébe, mi eljuttatjuk Önhöz.